250x250

Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | |||||

| 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 17 | 18 | 19 | 20 | 21 | 22 | 23 |

| 24 | 25 | 26 | 27 | 28 | 29 | 30 |

Tags

- ImageBase

- RSA

- StoredXSS

- 심층학습

- SQL_Injection

- 보안

- 암호학

- SQL

- 알고리즘

- 인공지능

- 디피헬먼

- XSS

- 딥러닝

- 기계학습

- 머신러닝

- 프로그래머스

- 파일구조

- 공개키

- C언어

- 코드업

- injection

- dvwa

- ReflectedXSS

- dsa

- Database

- Cross Site Scripting

- db

- RVA

- codeup

- 웹

Archives

- Today

- Total

Ye0ngJae

[Webhacking.kr] old 23번 - 문제풀이 본문

728x90

문제

풀이

더보기

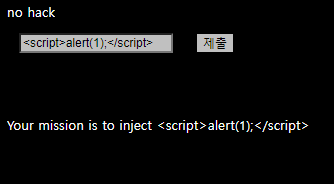

우선 문제에 나온데로 <script>alert(1);</script>를 실행시켜 보니 no hack이라는 문자열이 출력되며 아무 변화도 일어나지 않았다.

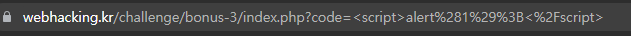

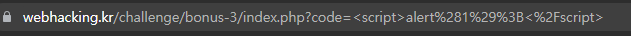

URL을 살펴보면 <,>, script, alert는 필터링 되지 않은 것을 확인할 수 있다. 해당 문제를 해결하기 위해 인터넷에서 필터링 우회 방법을 찾은 결과 %00(Null문자)를 활용한 해결방법을 찾았다.

<%00s%00c%00r%00i%00p%00t%00>%00a%00l%00e%00r%00t%00(%001%00)%00;%00<%00/%00s%00c%00r%00i%00p%00t%00>

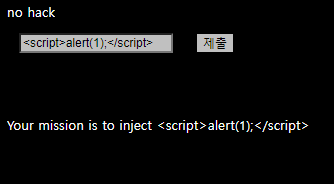

이 방법은 문자열 사이마다 Null문자(%00)을 넣어주면 된다고 한다. 따라서 위 코드를 <script>alert(1);</script>대신에을 넣어주면

alert가 실행되면서 문제가 해결되는 것을 볼 수 있다.

728x90

'정보보안 > 워게임' 카테고리의 다른 글

| [Dreamhack] web-ssrf 문제풀이 (0) | 2022.05.15 |

|---|---|

| [Dreamhack] CSRF-1 - 문제풀이 (0) | 2022.05.15 |

| [XSS-Game] Level 3 - 문제풀이 (0) | 2022.05.04 |

| [XSS-Challenges] Stage 1 - 문제풀이 (0) | 2022.05.04 |

| [Dreamhack] XSS-2 문제풀이 (0) | 2022.05.04 |